Un investigador ruso descubrió un clúster de servidores Linux infectados y convertidos en un botnet para distribuir malware a navegantes desprevenidos usando Windows. Se trataría del primer botnet de servidores web conectados con un centro de control común para distribuir software malicioso que, en adición, estaría conectado a otro botnet de computadoras personales.

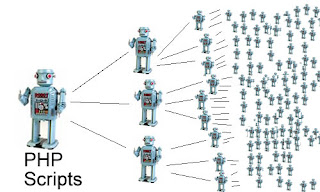

Un investigador ruso descubrió un clúster de servidores Linux infectados y convertidos en un botnet para distribuir malware a navegantes desprevenidos usando Windows. Se trataría del primer botnet de servidores web conectados con un centro de control común para distribuir software malicioso que, en adición, estaría conectado a otro botnet de computadoras personales. Cada uno de los servidores infectados, dedicados o virtuales, ejecuta un servidor web Apache legítimo en el puerto 80, pero además también otro servidor nginx furtivo en el puerto 8080 que distribuye el malware con ayuda de proveedores de servicios de DNS dinámicos como DynDNS y No-IP.

Con sólo 100 nodos el botnet es relativamente pequeño, por lo que todavía no está claro cuáles son las intentenciones reales de sus creadores. Denis Sinegubko, quien realizó el descubrimiento, se aventura a conjeturar que:

“Probablemente es algún tipo de prueba de concepto para los hackers. O tal vez tienen muchos más servidores comprometidos esperando por su turno”.

Gracias a VivaLinux

0 comentarios:

Publicar un comentario